Kali Linux: інструкція по застосуванню, огляд та відгуки

Питання безпеки операційних систем побудованих організаційних мереж завжди були найбільш важливим аспектом адміністрування. Для діагностики наявності вразливостей потрібно було провести велику роботу, і нерідко навіть після неї залишалися лазівки для зловмисників. Такі маніпуляції помітно спростилися з появою Kali Linux. Інструкція по застосуванню її в більшості своїй доступна лише англійською мовою. Така система не підходить для постійного домашнього використання, тим більше вона не рекомендується новачкам. Це професійний інструмент, яким треба вчитися користуватися, вимагає тонкої налаштування. А для цього необхідний достатній досвід і повне розуміння виконуваних дій.

Важливі застереження

Можливості операційної системи Kali Linux настільки широкі, що не всі користуються ними з метою поліпшення безпеки власної системи. Нерідко вона стає зручним інструментом для неправомірних дій зловмисників. Тому важливо вже на початковому етапі знайомства розуміти, що певні маніпуляції, що дозволяє виконувати система, можуть бути протизаконними. Навіть установка Kali Linux і ознайомча робота з нею в навчальних цілях в деяких країнах можуть привести до неприємних наслідків. В якості невеликого ради можна привести рекомендацію встановлювати систему на віртуальну машину і працювати через VPN, якщо не хочеться обмежуватися її поверховим вивченням. При запуску сканування мережі також необхідно використання ключів, які дозволять уникнути проблем з законом.Що являє собою Kali Linux

Попередником Kali є досить знаменитий у вузьких колах BackTrack Linux. В основі другого лежить Debian, і це забезпечує підтримку пакетів і додатків, розроблених для цієї ОС, що дозволяє зробити роботу досить комфортною за рахунок використання звичних інструментів. У разі необхідності та для Kali Linux програми знайти буде досить просто. У дистрибутив включені всілякі утиліти, які дозволяють провести повний аудит безпеки для запобігання проникнень. Запущені сервіси, доступ до комп'ютера через мережу, використовувані веб-програми та багато іншого піддаються аналізу за допомогою наявних у Kali Linux інструментів. Як вже можна зрозуміти з назви, система побудована на основі Linux Kernel. Перша версія дистрибутива вийшла в світ більше двох років тому. У ній було зібрано все саме основне, головний акцент припадав на функціональність, а не на зовнішню привабливість. Але велика популярність системи, її активне використання в професійному середовищі привели до необхідності внесення змін в дистрибутив. Відгуки користувачів про Kali в основному позитивні. Система стала більш стабільною порівняно з BackTrack, набір програм і утиліт розширився, але на деяких ноутбуках іноді операційна система перестає бачити вбудований Wi-Fi-адаптер. Відбувається це під час використання Live-запуску з флешки, виправляється проблема використанням зовнішнього адаптера або установкою ОС на жорсткий диск.Зміни в новій версії

Наприкінці літа минулого року був випущений Kali Linux 2. Завдяки вийшов оновленню система стала набагато стабільніше, а робочий інтерфейс привабливіше. Крім того, багато утиліти за такий тривалий за мірками інформаційних технологій термін встигли застаріти. Якщо раніше нові версії доводилося шукати і встановлювати самостійно, то зараз ця робота виконується самою системою, що дозволяє підтримувати їх в актуальному стані без особливих зусиль. Крім того, сама система отримала підтримку роботи в режимі rolling distribution.Технічні особливості

Основу нового дистрибутива складає Linux Kernel версії 4.0 включений у випуск Debian Jessie. В якості графічного інтерфейсу на даний момент використовується Gnome 314 а робочий простір отримало оновлений стиль і інтерфейс, меню дещо змінилося в окремих пунктах. Доступні складання На даний момент є різні дистрибутиви, зручні в роботі при тих чи інших умовах. Без праці можна знайти Live-збірки, образи для популярних віртуальних машин, настановні пакети. Крім того, пропонуються інструкції, слідуючи яким можна підготувати складання самостійно. При необхідності власний спосіб можна зібрати для роботи з ARM, робота з цією архітектурою прекрасно підтримується, забезпечуючи мультиплатформеність системи. Тоді стане можливою, наприклад, установка Kali Linux на планшет або смартфон. Для тих, у кого вже була встановлена перша версія, є можливість оновлення до другої всередині системи. Досить скористатися набором команд, що включає отримання нового дистрибутива і його установку. Докладно їх можна знайти в офіційних супровідних документах.Початок роботи з системою. Теоретичні основи

Великі можливості системи складно пізнати без вивчення документації Kali Linux. Інструкція по застосуванню, на жаль, у вигляді докладних мануалів по тонкій настройці доступна на офіційному сайті переважно англійською мовою, як і в більшості інших джерел. Однак велика кількість шанувальників породило у сформованому співтоваристві поява докладних російськомовних мінлива, заснованих на їх власній практиці. Крім того, існують курси підготовки фахівців російською мовою як початкового рівня, так і більш просунутого, для професійної корпоративної роботи.Практичне освоєння

Для вивчення системи достатньо встановити її будь-яким доступним і найбільш комфортним чином, тим більше, що великий вибір доступних дистрибутивів Kali Linux 2 це дозволяє. Однак саме для навчальних цілей, особливо на початкових етапах, краще скористатися віртуальною машиною. Цього буде достатньо, щоб вивчити набір утиліт, які входять до складу, звикнути до інтерфейсу, почати впевнено орієнтуватися в системі. Під час навчання роботи з Kali Linux інструкція по застосуванню просто необхідна. Крім того, що ОС володіє багатими можливостями, які складно вивчити без будь-якої документації, при її установці потрібно настройка, яка дозволить ними скористатися найбільш ефективно. Практичне освоєння інструментів краще проводити на власному обладнанні, щоб запобігти можливі проблеми з законом, якщо вироблені дії будуть йому суперечити, і якимось чином факт їх здійснення стане відома третім особам.Запуск з флешки

Після завершення етапу освоєння роботи з системою захочеться застосувати її для аналізу безпеки і усунення виявлених слабких місць у діючих мережах компанії або у себе вдома. Найпростіше встановити Kali Linux на флешку, щоб у разі необхідності вже готовий для запуску дистрибутив був завжди з собою. Це досить просто зробити, якщо скористатися спеціалізованими програмами для робочої операційної системи, наприклад, Rufus. Часто може виявитися корисним підтримка збереження файлів у системі, встановленій на USB-накопичувач, і після її перезавантаження. Така можливість надається, але важливо пам'ятати, що для описуваного режиму persistence на початку кожної завантаження буде потрібно вказувати відповідний режим, щоб не почав запускатися звичайний live mode. Крім того, якщо в простому варіанті досить флешку на 2Гб, то в останньому випадку буде потрібно додаткове місце для створення окремого розділу, в якому будуть зберігатися необхідні дані.Чому корисно використовувати Kali Linux?

Зловмисники в своїй роботі застосовують спеціалізовані засоби, які дозволяють значно скоротити необхідний для несанкціонованого проникнення в мережу час. Приміром, з допомогою Kali Linux злом стає набагато простіше і зручніше, особливо коли не змінюються паролі та налаштування обладнання, які встановлюються за замовчуванням. На жаль, навіть у великих корпораціях це відбувається досить часто. Після цього отримання необхідних даних – справа техніки, для кваліфікованого фахівця весь процес особливих труднощів не являє. Тим більш важливо скористатися тими ж інструментами, щоб визначити вразливі місця в своєму захисті, щоб ускладнити роботу таким людям. Простим практичним прикладом є взлом Wi-FI роутеров, які встановлені в наш час практично в кожній квартирі, не кажучи вже про організації.Проникнення в мережу через Wi-Fi

Для злому Wi-Fi-роутера достатньо організувати перебір паролів. Але навіть на швидкодіючому обладнанні на це потрібна велика кількість часу. Сучасні роутери працюють по протоколу WPS, покликаного спростити налаштування мережі. Далеко не всі користувачі розбираються в бездротових мереж, їм потрібна посильна допомога в їх налаштуванні. З застосуванням цього протоколу відпала необхідність завдання параметрів шифрування WPA/WEP, що забезпечує захист від небажаного доступу, вручну, вони, як і ім'я мережі, встановлюються автоматично після натискання кнопки на роутері. Відмінна, здавалося б, ідея, але, як це часто буває, і тут знайшли уразливості, використовуючи які пароль можна зламати за кілька годин. Мало того що пін-код WPS складається з 8 символів, останній з яких є контрольною сумою, достатньо перевірити його блоками, а не повністю, в результаті чого кількість можливих комбінацій скорочується до 10998. Використовуючи Kali Linux, Wi-Fi-мережу через включений WPS зламати досить просто, і на це не знадобиться багато часу. Досить утиліти, яка буде займатися моніторингом мережі, і тієї, яка безпосередньо здійснює перебір пін-коду. Для більшої наочності можна перевірити, наскільки легко і швидко це відбувається, на домашньому роутері. Таким чином, щоб убезпечити себе, краще відключити WPS на роутері, де така опція активна за замовчуванням. Інакше кожен сусід, навіть школяр, зможе підключитися до мережі, і скористатися нею. Інструкція по застосуванню досить проста, це один з найпоширеніших прикладів на всіх ресурсах, присвячених даній операційній системі.Kali Linux WiFi: злом

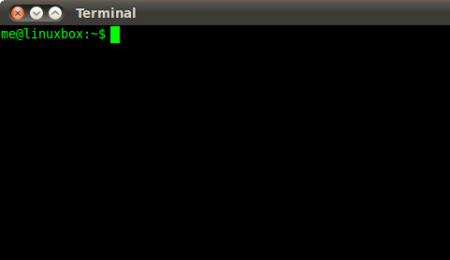

Якщо коротко, то за допомогою команди iwconfig визначаємо доступний мережевий інтерфейс (як правило, він носить назву wlan0 але воно може і відрізнятися). Після цього запускаємо моніторинг активного інтерфейсу: airmon-ngstartwlan0 Щоб дізнатися, які мережі знаходяться в області видимості, виконуємо наступну команду: airodump-ngmon0 Де mon0 – це назва запущеного раніше монітора. Із всього списку, що з'явився цікавлять тільки ті мережі, які мають включений WPS. Для їх визначення використовується команда Wash-Imon0 -C Тепер можна вибрати будь-яку вподобану мета і починати підбір пін-коду: Reaver -I mon0 -b -a -vv Тут пишеться BSSID з результату виконання попередньої команди. Якщо все зроблено правильно, то запуститься перебір паролів. У середньому мережа зламується від чотирьох до шести годин. Але деякі нові моделі роутерів мають захист від атаки по WPS і відключають перебір після певної кількості невдалих спроб. І це лише одна з сторін Kali Linux. Інструкція по застосуванню дасть вичерпне уявлення про можливості системи.Схожі добрі поради по темі

Токен - що це таке?

Що собою являють токени? Навіщо вони були розроблені і як на даний момент використовуються? Які є типи токенів?

Kali Linux: установка на флешку. Коротка інструкція

Kali Linux використовується для виявлення можливих помилок в системі безпеки пристроїв, мереж та інших ОС.

Огляд ноутбука Asus X55VD: базові характеристики

На ринку ноутбуків сьогодні досить багато різних моделей. Чим примітна модель Asus X55VD? Які її базові технічні характеристики?

"Фуразолідон": відгуки, інструкція по застосуванню, ціна, аналоги

Як і від чого слід використовувати препарат «Фуразолідон»? Інструкція по застосуванню, ціна, відгуки, аналоги цього ліки будуть описані нижче.

Види операційних систем та їх відмінності

Види операційних систем, їх поширеність та сфери використання. Чим вони відрізняються один від одного, яка з них краще.

Команди Linux і їх використання

У статті розглядаються основні команди операційних систем на базі ядра Linux, які виконуються в режимі командного рядка.